根据 BleepingComputer 的报道,超过五百万个安装 LiteSpeed Cache WordPress 插件 的网站因利用这一关键的未授权特权提升缺陷而面临被接管的风险。此漏洞被跟踪为 CVE202428000。

最近修复的漏洞允许攻击者通过暴力破解方式,尝试所有已知的安全哈希值,如果攻击者知道管理用户的 ID,就可以立即访问网站。这一信息来自 Patchstack 的报告,研究员 Rafie Muhammad 说明:“确定这样的用户的难度完全取决于目标网站,在许多情况下,用户 ID 为 1 时成功的几率相当高。” 这样的研究结果促使 Wordfence 呼吁用户立即更新 LiteSpeed Cache 至 641 版本。Wordfence 威胁情报负责人 Chloe Chamberland 表示:“我们毫不怀疑这一漏洞将很快被积极利用。”

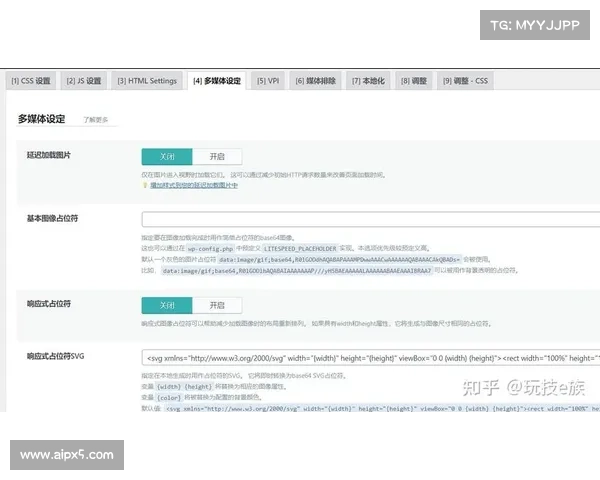

提示 确保网站及应用程序保持最新,及时修复已知漏洞,以降低安全风险。

快喵加速器

快喵加速器